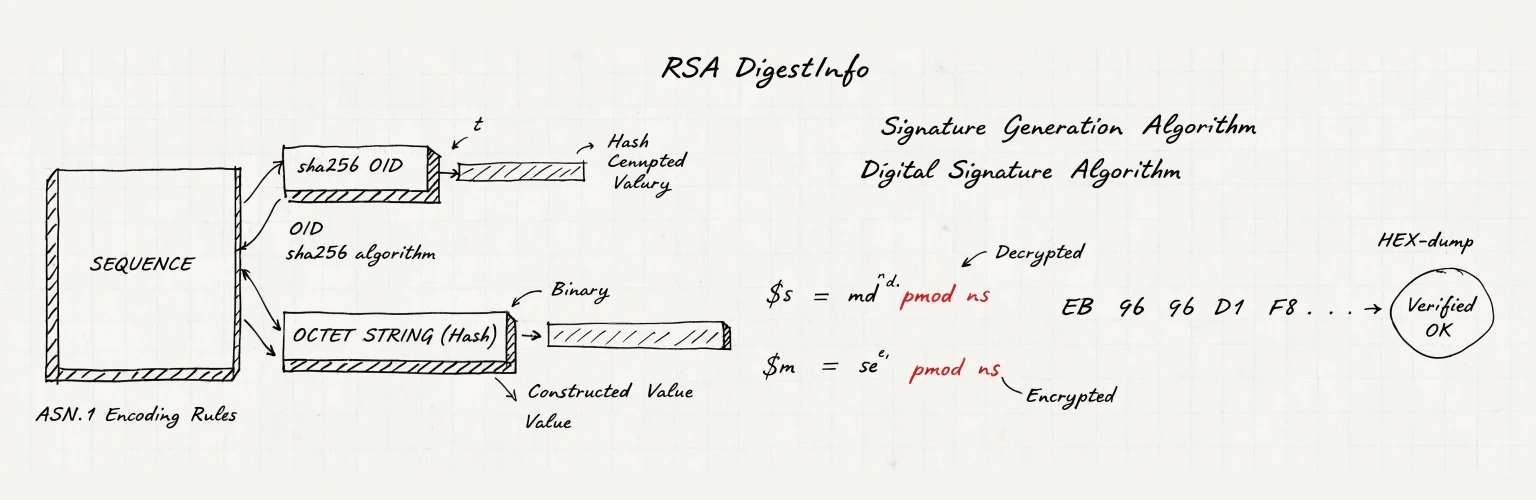

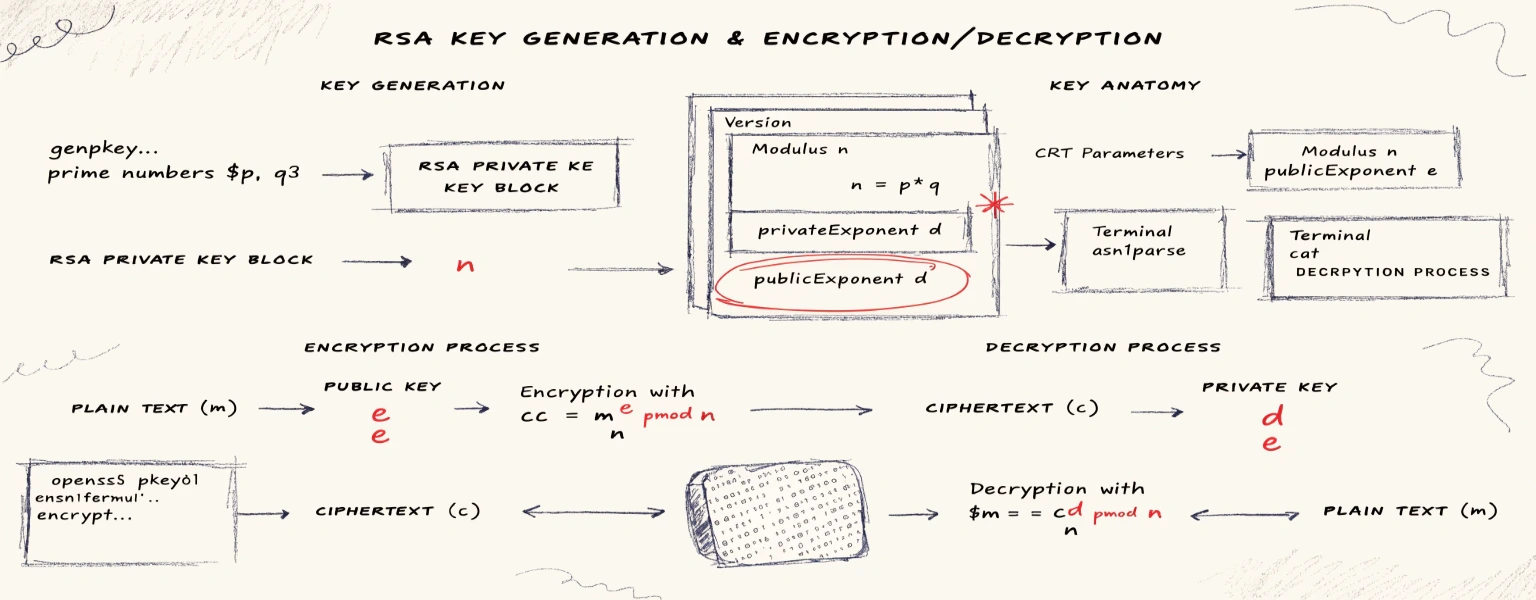

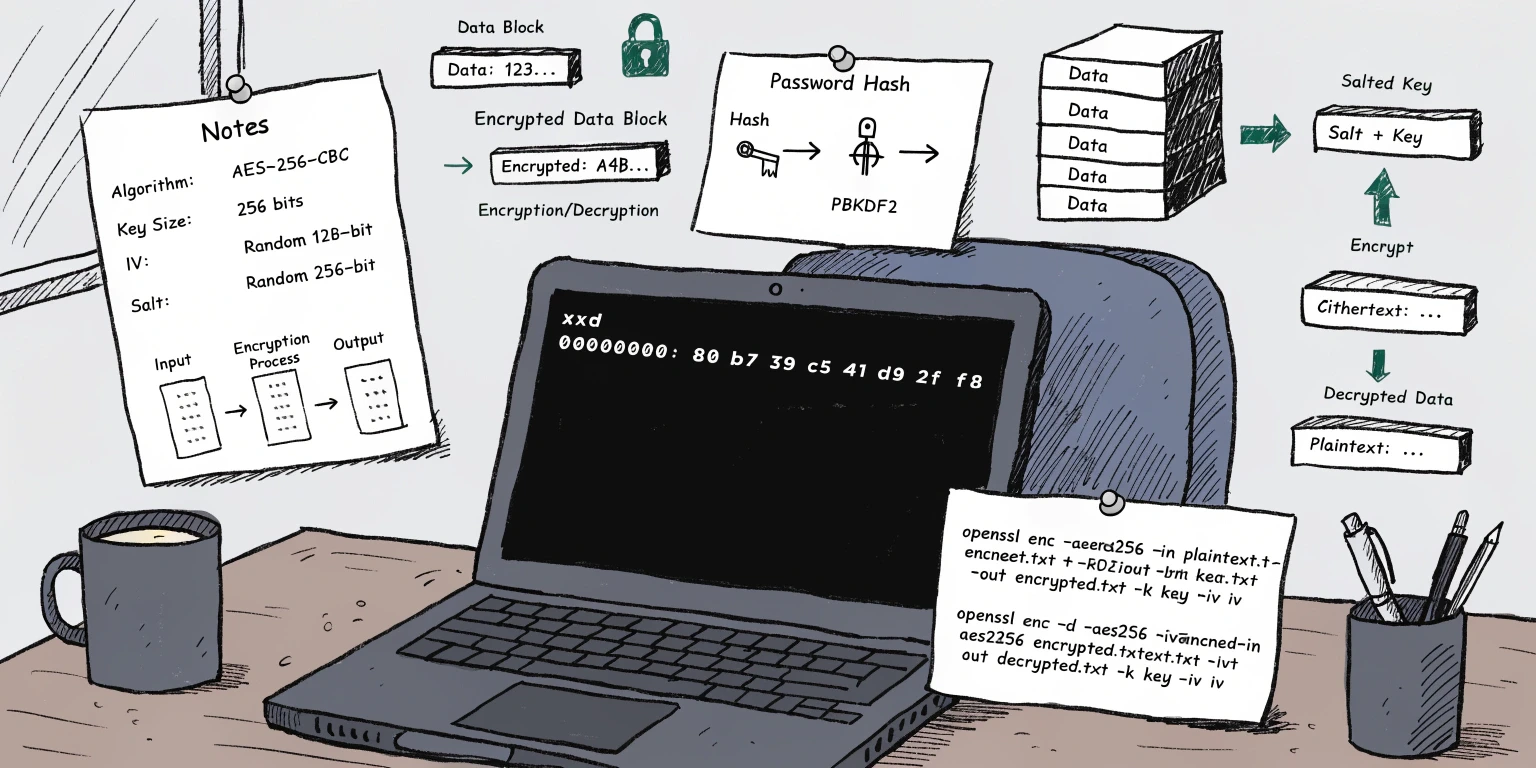

Создание цифровой подписи с помощью RSA в OpenSSL

1 Создание цифровой подписи с помощью RSA

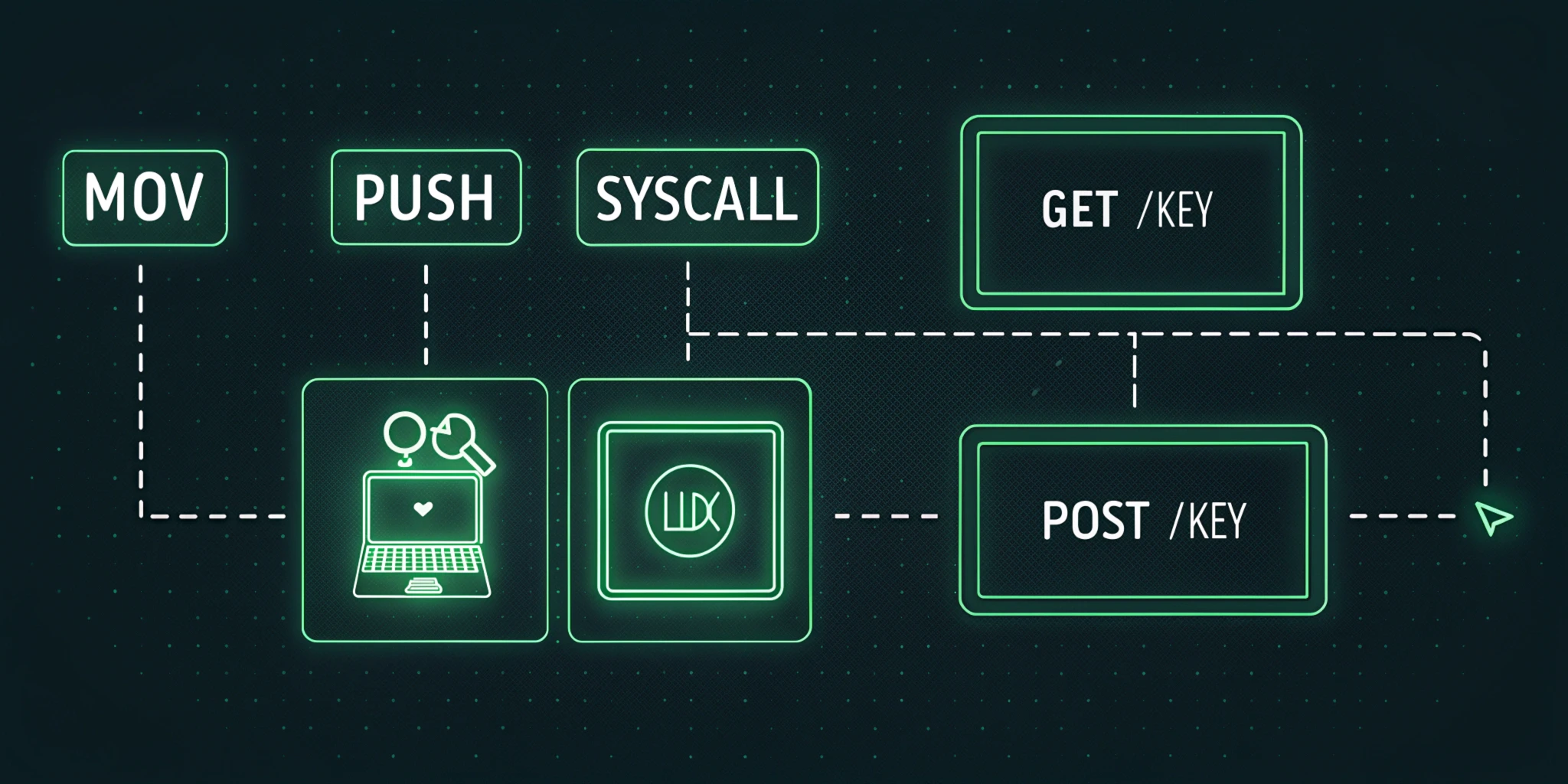

Цифровая подпись позволяет гарантировать две вещи: авторство (сообщение пришло именно от владельца ключа) и целостность (сообщение не было изменено по пути).

Создадим подпись, проверим ее валидность

Замечание: При шифровании использвется открытый ключ, чтобы данные мог прочитать только владелец закрытого. А при создании подписи всё наоборот: используется закрытый ключ, чтобы любой мог проверить подлинность с помощью открытого ключа.